【中国发明,中国发明授权】基于BitTorrent协议的网络隐蔽通信方法及系统

有权-审定授权 中国

- 申请号:

- CN201710281657.3

- 专利权人:

- 常州机电职业技术学院

- 授权公告日/公开日:

- 2017.12.29

- 专利有效期:

- 2017.04.26-2037.04.26

- 技术分类:

- H04:电通信技术

- 转化方式:

- 转让

- 价值度指数:

-

- 59.0分

- 价格:

- 面议

- 专利信息&法律状态

- 专利自评

- 专利技术文档

- 价值度指数

- 发明人阵容

著录项

著录项

- 申请号

- CN201710281657.3

- 申请日

- 20170426

- 公开/公告号

- CN106878346A

- 公开/公告日

- 20170620

- 申请/专利权人

- [常州机电职业技术学院]

- 发明/设计人

- [王茗倩, 刘贤锋, 何雅琴]

- 主分类号

- H04L29/06

- IPC分类号

- C12N 9/0008(2013.01) C12N 9/16

- CPC分类号

- C12N 9/0008(2013.01) C12N 9/16(2013.01)

- 分案申请地址

- 国省代码

- 江苏(32)

- 颁证日

- G06T1/00

- 代理人

- [孙彬]

摘要

摘要

本发明涉及一种基于BitTorrent协议的网络隐蔽通信方法及系统,本网络隐蔽通信方法包括如下步骤:步骤S1,确定隐写模式,并选择共享文件;步骤S2,通过明信道传递共享文件的关键信息;步骤S3,通过相应Peer节点建立TCP链接;以及步骤S4,将秘密信息隐藏发送;本发明利用P2P网络中主流的文件共享业务——BitTorrent协议作为信息隐藏的载体,其海量数据流、较复杂的通信机制,以及P2P多节点协同通信的“掩护”作用,使得隐蔽通信节点能够隐藏在众多Peer节点当中,因此,载体本身具有较强的隐蔽性。本发明在BT系统正常通信模式下,利用客户端对bitfield消息无内容验证这一协议冗余,嵌入秘密信息,并未改变固有通信模式而影响正常通信,具有较高的安全性。

法律状态

法律状态

| 法律状态公告日 | 20171229 |

| 法律状态 | 授权 |

| 法律状态信息 | 授权 |

| 法律状态公告日 | 20170714 |

| 法律状态 | 实质审查的生效 |

| 法律状态信息 | 实质审查的生效 IPC(主分类):H04L 29/06 申请日:20170426 |

| 法律状态公告日 | 20170620 |

| 法律状态 | 公开 |

| 法律状态信息 | 公开 |

权利要求

权利要求

权利要求数量(10)

独立权利要求数量(2)

1.一种网络隐蔽通信方法,其特征在于,包括如下步骤:

步骤S1,确定隐写模式,并选择共享文件;

步骤S2,通过明信道传递共享文件的关键信息;

步骤S3,通过相应Peer节点建立TCP链接;以及

步骤S4,将秘密信息隐藏发送。

2.根据权利要求1所述的网络隐蔽通信方法,其特征在于,

所述步骤S1,确定隐写模式,并选择共享文件的方法包括:

隐蔽通信发送方根据秘密信息的传输量确定隐写模式,并选择合适大小的共享文件。

3.根据权利要求2所述的网络隐蔽通信方法,其特征在于,

所述步骤S2,通过明信道传递共享文件的关键信息的方法包括:

隐蔽通信发送方通过明信道向隐蔽通信接收方传递共享文件的关键信息。

4.根据权利要求3所述的网络隐蔽通信方法,其特征在于,

所述步骤S3,通过相应Peer节点建立TCP链接的方法包括:

隐蔽通信全部节点利用指定BT客户端软件向Tracker服务器请求同一文件资源,并与 反馈列表中的所有Peer节点建立TCP链接。

5.根据权利要求4所述的网络隐蔽通信方法,其特征在于,

所述步骤S4,将秘密信息隐藏发送的方法包括:

隐蔽通信全部节点采用预定机制进行身份认证后,隐蔽通信发送方根据所选隐写模 式,将秘密信息隐藏在位图bitfield消息中并发送。

6.根据权利要求5所述的网络隐蔽通信方法,其特征在于,

所述网络隐蔽通信方法还包括:

步骤S5,隐蔽通信接收方提取秘密信息;以及

步骤S6,当秘密信息传输完毕后,隐蔽通信节点仍继续进行正常的消息协商和文件块 交互。

7.根据权利要求1-6任一项所述的网络隐蔽通信方法,其特征在于,

所述隐写模式包括单一链路隐写模式、多链路协同隐写模式。

8.根据权利要求7所述的网络隐蔽通信方法,其特征在于,

所述单一链路隐写模式,即

在单一链路模式中,仅隐蔽通信发送方、隐蔽通信接收方作为两个Peer节点参与隐蔽 通信,且当秘密信息量较少时,适于采用该模式,具体方法如下:

将位图信息中

第一部分为隐写模式mode,该值为0时表示工作在单一链路隐写状态,占一个字节大 小;

第二部分为秘密信息长度s_len,设为L字节;

第三部分为L字节大小的秘密信息内容secret_info;

第四部分为替换后剩余的原

隐蔽通信发送方适于根据以上约定格式,将秘密信息替换原位图信息中的bitfield字 段值,且隐蔽通信接收方适于按约定格式提取秘密信息;以及

隐蔽通信节点需根据秘密信息传输字节数L选择合适文件,所选共享文件File的大小 应满足的条件如公式(1)所示:

sizeof(File)≥[(L+2)*8*M]/10 6 (1);

其中sizeof函数表示文件大小,其单位为GB;M表示文件分块的大小,单位为KB/块。

9.根据权利要求8所述的网络隐蔽通信方法,其特征在于,

所述多链路协同隐写模式,即

当所需传输的秘密信息数据量较大时,隐蔽通信双方节点适于采用多链路协同隐写模 式;

在多链路协同隐写模式下,下载同一资源的多个隐蔽通信节点共同参与秘密信息的传 递,其协同隐写过程的具体方法如下:

将位图信息中

第一部分为隐写模式mode,工作在多链路隐写状态时该值为1;

第二部分为秘密信息分块长度s_len,设为L字节;

第三部分为秘密信息分块索引号index,该值从1开始;

第四部分为秘密信息分块内容s_block;

第五部分是替换后剩余的原

隐蔽通信发送方按照L字节/块,将秘密信息分为n块,记为s_block(i),其中i为分块索 引号,且有i=1,2,...,n;需要隐蔽通信发送方,即n个Peer节点共同发送秘密分块,且分别 与隐蔽通信接收方建立连接,形成n条隐信道链路;

每个Peer节点根据以上约定格式,将所负责的秘密信息分块s_block(i)嵌入bitfield 字段;隐蔽通信接收方根据约定格式,分别解析出各分块内容,并按照索引号对分块进行排 序,以获得完整秘密信息secret_info,如公式(2)所示:

10.一种网络隐蔽通信系统,其特征在于,包括:

至少一个隐蔽通信发送方,一个隐蔽通信接收方;其中

所述隐蔽通信发送方根据秘密信息的传输量确定隐写模式,并选择合适大小的共享文 件,并通过明信道向隐蔽通信接收方传递共享文件的关键信息,通过相应Peer节点建立TCP 链接,将秘密信息隐藏发送。

1.一种网络隐蔽通信方法,其特征在于,包括如下步骤:

步骤S1,确定隐写模式,并选择共享文件;

步骤S2,通过明信道传递共享文件的关键信息;

步骤S3,通过相应Peer节点建立TCP链接;以及

步骤S4,将秘密信息隐藏发送。

2.根据权利要求1所述的网络隐蔽通信方法,其特征在于,

所述步骤S1,确定隐写模式,并选择共享文件的方法包括:

隐蔽通信发送方根据秘密信息的传输量确定隐写模式,并选择合适大小的共享文件。

3.根据权利要求2所述的网络隐蔽通信方法,其特征在于,

所述步骤S2,通过明信道传递共享文件的关键信息的方法包括:

隐蔽通信发送方通过明信道向隐蔽通信接收方传递共享文件的关键信息。

4.根据权利要求3所述的网络隐蔽通信方法,其特征在于,

所述步骤S3,通过相应Peer节点建立TCP链接的方法包括:

隐蔽通信全部节点利用指定BT客户端软件向Tracker服务器请求同一文件资源,并与反馈列表中的所有Peer节点建立TCP链接。

5.根据权利要求4所述的网络隐蔽通信方法,其特征在于,

所述步骤S4,将秘密信息隐藏发送的方法包括:

隐蔽通信全部节点采用预定机制进行身份认证后,隐蔽通信发送方根据所选隐写模式,将秘密信息隐藏在位图bitfield消息中并发送。

6.根据权利要求5所述的网络隐蔽通信方法,其特征在于,

所述网络隐蔽通信方法还包括:

步骤S5,隐蔽通信接收方提取秘密信息;以及

步骤S6,当秘密信息传输完毕后,隐蔽通信节点仍继续进行正常的消息协商和文件块交互。

7.根据权利要求1-6任一项所述的网络隐蔽通信方法,其特征在于,

所述隐写模式包括单一链路隐写模式、多链路协同隐写模式。

8.根据权利要求7所述的网络隐蔽通信方法,其特征在于,

所述单一链路隐写模式,即

在单一链路模式中,仅隐蔽通信发送方、隐蔽通信接收方作为两个Peer节点参与隐蔽通信,且当秘密信息量较少时,适于采用该模式,具体方法如下:

将位图信息中字段格式化分解为四个部分,并假设该字段长度为X字节,其中

第一部分为隐写模式mode,该值为0时表示工作在单一链路隐写状态,占一个字节大小;

第二部分为秘密信息长度s_len,设为L字节;

第三部分为L字节大小的秘密信息内容secret_info;

第四部分为替换后剩余的原字段内容,长度为X-L-2字节,且满足L+2≤X;

隐蔽通信发送方适于根据以上约定格式,将秘密信息替换原位图信息中的bitfield字段值,且隐蔽通信接收方适于按约定格式提取秘密信息;以及

隐蔽通信节点需根据秘密信息传输字节数L选择合适文件,所选共享文件File的大小应满足的条件如公式(1)所示:

sizeof(File)≥[(L+2)*8*M]/106 (1);

其中sizeof函数表示文件大小,其单位为GB;M表示文件分块的大小,单位为KB/块。

9.根据权利要求8所述的网络隐蔽通信方法,其特征在于,

所述多链路协同隐写模式,即

当所需传输的秘密信息数据量较大时,隐蔽通信双方节点适于采用多链路协同隐写模式;

在多链路协同隐写模式下,下载同一资源的多个隐蔽通信节点共同参与秘密信息的传递,其协同隐写过程的具体方法如下:

将位图信息中字段进分解为五个部分,假设该字段长度为X字节:

第一部分为隐写模式mode,工作在多链路隐写状态时该值为1;

第二部分为秘密信息分块长度s_len,设为L字节;

第三部分为秘密信息分块索引号index,该值从1开始;

第四部分为秘密信息分块内容s_block;

第五部分是替换后剩余的原字段内容,长度为X-L-3字节,须满足L+3≤X。

隐蔽通信发送方按照L字节/块,将秘密信息分为n块,记为s_block(i),其中i为分块索引号,且有i=1,2,...,n;需要隐蔽通信发送方,即n个Peer节点共同发送秘密分块,且分别与隐蔽通信接收方建立连接,形成n条隐信道链路;

每个Peer节点根据以上约定格式,将所负责的秘密信息分块s_block(i)嵌入bitfield字段;隐蔽通信接收方根据约定格式,分别解析出各分块内容,并按照索引号对分块进行排序,以获得完整秘密信息secret_info,如公式(2)所示:

sec r e t _ inf o = Σ i = 1 n s _ b l o c k ( i ) - - - ( 2 ) . ]]>

10.一种网络隐蔽通信系统,其特征在于,包括:

至少一个隐蔽通信发送方,一个隐蔽通信接收方;其中

所述隐蔽通信发送方根据秘密信息的传输量确定隐写模式,并选择合适大小的共享文件,并通过明信道向隐蔽通信接收方传递共享文件的关键信息,通过相应Peer节点建立TCP链接,将秘密信息隐藏发送。

说明书

说明书

技术领域

本发明属于网络信息安全技术领域,特别涉及面向计算机网络的隐蔽通信技术领域,具体涉及一种基于BitTorrent协议的网络隐蔽通信方法及系统。

背景技术

近年来,互联网等信息技术迅猛发展,但随之引发的网络监听和信息窃取事件层出不穷,给信息通讯的安全性和私密性造成威胁。而网络隐写技术是继密码技术之后的另一安全通信手段,它是将正常网络通信的数据流作为载体,在其中嵌入秘密信息的一类隐蔽通信技术。监控方要在海量的数据中定位和解析含密数据流较为困难。

目前主流的网络隐写方法大致分为两类:存储式和时间式。存储式隐写主要将秘密信息嵌入网络协议首部的冗余字段、负载部分或包长度中。此类方法便于实现,但容易改变协议原有默认值或规律而引起异常,缺乏抗检测能力。时间式隐写利用网络数据流的时间属性(如包间时延、数据包排序等)来调制秘密消息,该类方法虽然安全性较强,但对网络环境要求较高,易受噪声干扰,同步机制较复杂。因此,为了改进现有方法的不足,网络隐写技术的发展趋势是通过“拟形”建立网络应用模型,并模仿正常数据流的通信属性及其特征(如包长度、时间信息等),以抵抗检测分析;同时,寻求更合适的、新的网络隐写载体,提升隐蔽通信的安全性。

近年来,在新的网络应用中,P2P(Peer to Peer)网络具有无中心、自组织、维护成本低、隐私保护性强等特点,因其海量数据流和较复杂的通信机制,成为了一种潜在的、良好的隐蔽通信载体。而目前基于P2P协议的隐写方法,主要是利用P2P资源发现的DHT网络、VOIP编码、Emule或PPStream等应用而鲜少涉及P2P主流的网络文件共享业务。

发明内容

本发明的目的是提供一种适于在不影响节点正常通信的前提下,根据秘密信息数据量选择合适的嵌入模式的网络隐蔽通信方法及系统。

为了解决上述技术问题,本发明提供了一种网络隐蔽通信方法,包括如下步骤:

步骤S1,确定隐写模式,并选择共享文件;

步骤S2,通过明信道传递共享文件的关键信息;

步骤S3,通过相应Peer节点建立TCP链接;以及

步骤S4,将秘密信息隐藏发送。

进一步,所述步骤S1,确定隐写模式,并选择共享文件的方法包括:

隐蔽通信发送方根据秘密信息的传输量确定隐写模式,并选择合适大小的共享文件。

进一步,所述步骤S2,通过明信道传递共享文件的关键信息的方法包括:隐蔽通信发送方通过明信道向隐蔽通信接收方传递共享文件的关键信息。进一步,所述步骤S3,通过相应Peer节点建立TCP链接的方法包括:

隐蔽通信全部节点利用指定BT客户端软件向Tracker服务器请求同一文件资源,并与反馈列表中的所有Peer节点建立TCP链接。

进一步,所述步骤S4,将秘密信息隐藏发送的方法包括:

隐蔽通信全部节点采用预定机制进行身份认证后,隐蔽通信发送方根据所选隐写模式,将秘密信息隐藏在位图bitfield消息中并发送。

进一步,所述网络隐蔽通信方法还包括:

步骤S5,隐蔽通信接收方提取秘密信息;以及

步骤S6,当秘密信息传输完毕后,隐蔽通信节点仍继续进行正常的消息协商和文件块交互。

进一步,所述隐写模式包括单一链路隐写模式、多链路协同隐写模式。

进一步,所述单一链路隐写模式,即

在单一链路模式中,仅隐蔽通信发送方、隐蔽通信接收方作为两个Peer节点参与隐蔽通信,且当秘密信息量较少时,适于采用该模式,具体方法如下:

将位图信息中字段格式化分解为四个部分,并假设该字段长度为X字节,其中

第一部分为隐写模式mode,该值为0时表示工作在单一链路隐写状态,占一个字节大小;

第二部分为秘密信息长度s_len,设为L字节;

第三部分为L字节大小的秘密信息内容secret_info;

第四部分为替换后剩余的原字段内容,长度为X-L-2字节,且满足L+2≤X;

隐蔽通信发送方适于根据以上约定格式,将秘密信息替换原位图信息中的bitfield字段值,且隐蔽通信接收方适于按约定格式提取秘密信息;以及

隐蔽通信节点需根据秘密信息传输字节数L选择合适文件,所选共享文件File的大小应满足的条件如公式(1)所示:

sizeof(File)≥[(L+2)*8*M]/106 (1);

其中sizeof函数表示文件大小,其单位为GB;M表示文件分块的大小,单位为KB/块。

进一步,所述多链路协同隐写模式,即

当所需传输的秘密信息数据量较大时,隐蔽通信双方节点适于采用多链路协同隐写模式;

在多链路协同隐写模式下,下载同一资源的多个隐蔽通信节点共同参与秘密信息的传递,其协同隐写过程的具体方法如下:

将位图信息中字段进分解为五个部分,假设该字段长度为X字节:

第一部分为隐写模式mode,工作在多链路隐写状态时该值为1;

第二部分为秘密信息分块长度s_len,设为L字节;

第三部分为秘密信息分块索引号index,该值从1开始;

第四部分为秘密信息分块内容s_block;

第五部分是替换后剩余的原字段内容,长度为X-L-3字节,须满足L+3≤X。

隐蔽通信发送方按照L字节/块,将秘密信息分为n块,记为s_block(i),其中i为分块索引号,且有i=1,2,...,n;需要隐蔽通信发送方,即n个Peer节点共同发送秘密分块,且分别与隐蔽通信接收方建立连接,形成n条隐信道链路;

每个Peer节点根据以上约定格式,将所负责的秘密信息分块s_block(i)嵌入bitfield字段;隐蔽通信接收方根据约定格式,分别解析出各分块内容,并按照索引号对分块进行排序,以获得完整秘密信息secret_info,如公式(2)所示:

又一方面,本发明还提供了一种网络隐蔽通信系统。

所述网络隐蔽通信系统包括:至少一个隐蔽通信发送方,一个隐蔽通信接收方;其中所述隐蔽通信发送方根据秘密信息的传输量确定隐写模式,并选择合适大小的共享文件,并通过明信道向隐蔽通信接收方传递共享文件的关键信息,通过相应Peer节点建立TCP链接,将秘密信息隐藏发送。

本发明的有益效果如下:本发明利用P2P网络中主流的文件共享业务——BitTorrent协议作为信息隐藏的载体,其海量数据流、较复杂的通信机制,以及P2P多节点协同通信的“掩护”作用,使得隐蔽通信节点能够隐藏在众多Peer节点当中,因此,载体本身具有较强的隐蔽性。本发明在BT系统正常通信模式下,利用客户端对bitfield消息无内容验证这一协议冗余,嵌入秘密信息,并未改变固有通信模式而影响正常通信,具有较高的安全性。此外,本发明中针对秘密信息的不同数据量,提供了两种隐写模式,可根据实际需求进行选择,简单灵活、具有可观的传输带宽。

附图说明

下面结合附图和实施例对本发明进一步说明。

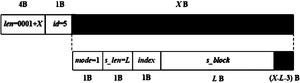

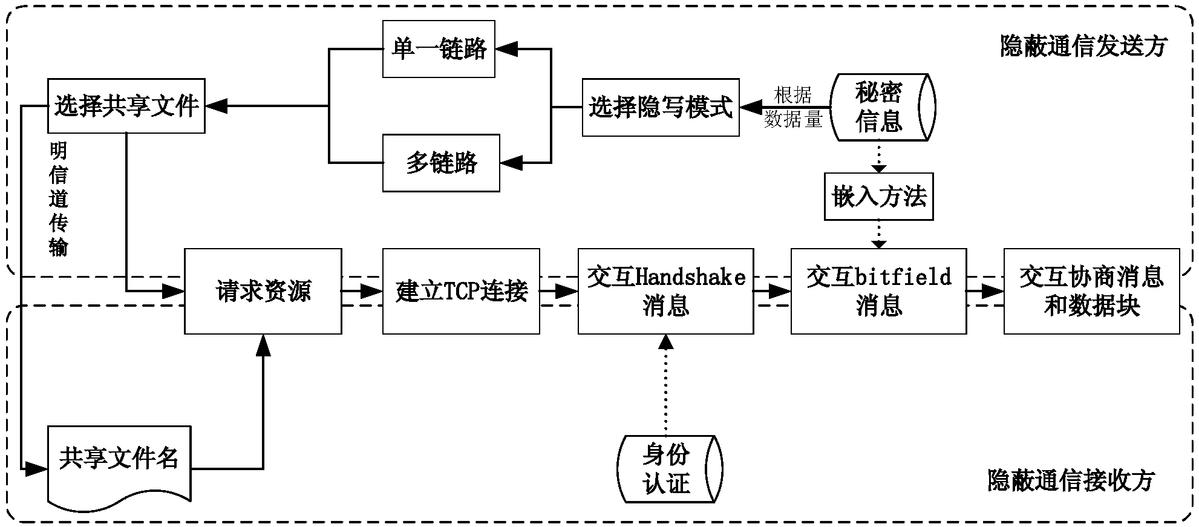

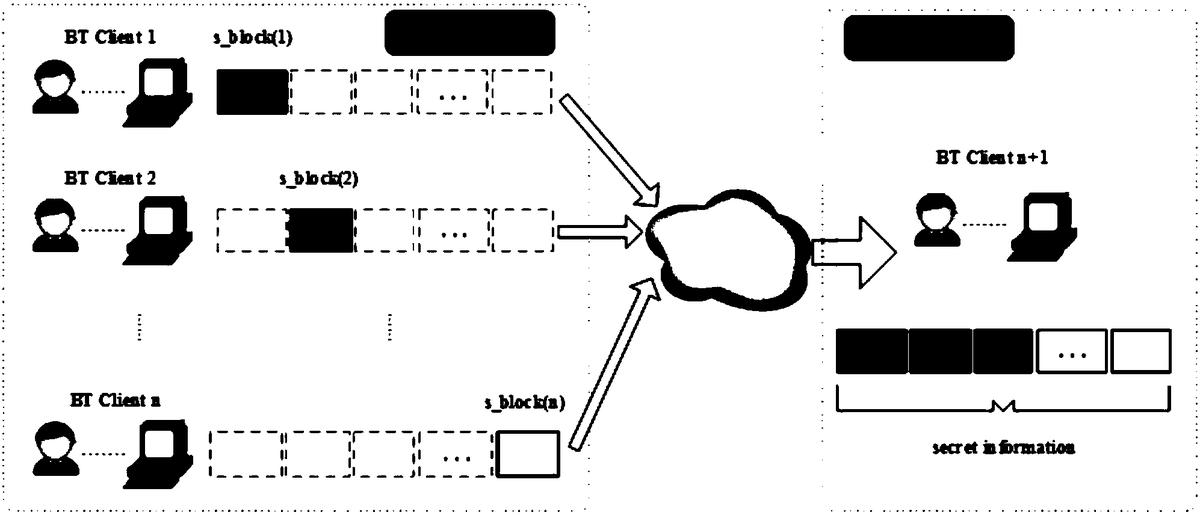

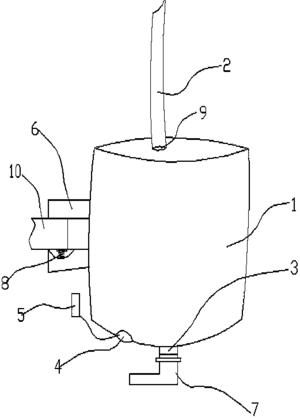

图1本发明基于节点位图信息交换的隐蔽通信模型;

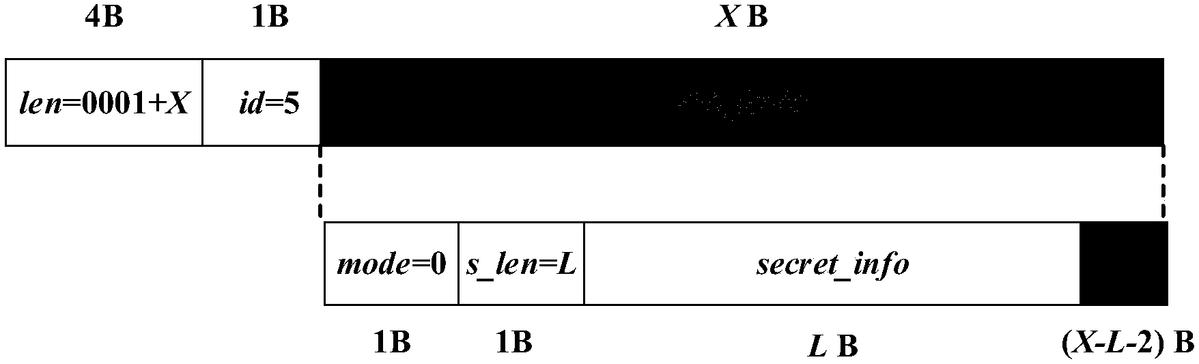

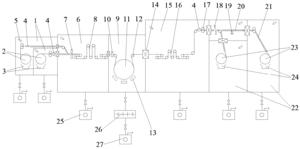

图2本发明单一链路模式下的bitfield字段隐写格式;

图3本发明多链路模式下的Peer节点协同隐写示意图;

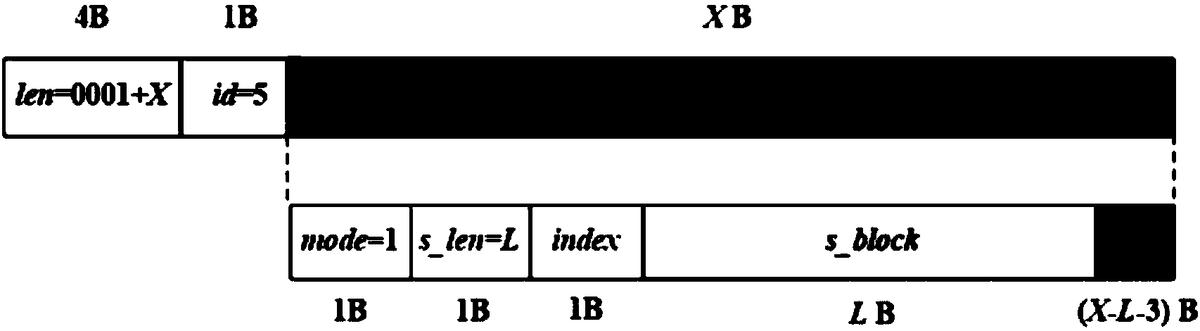

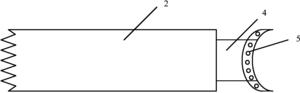

图4本发明多链路模式下的bitfield字段隐写格式;

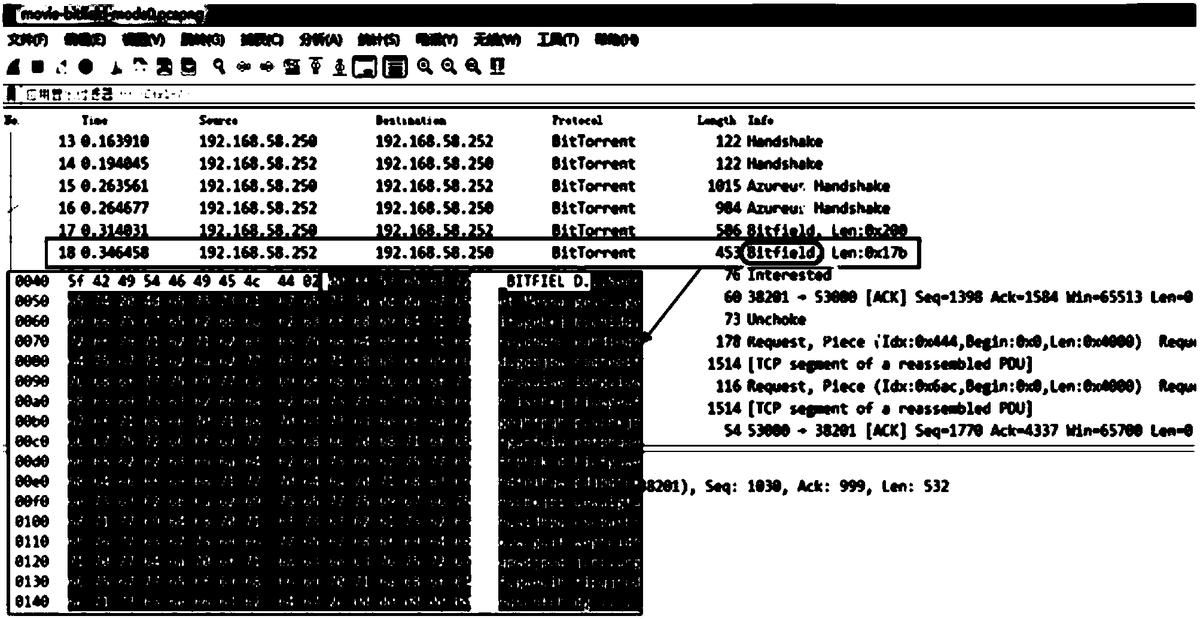

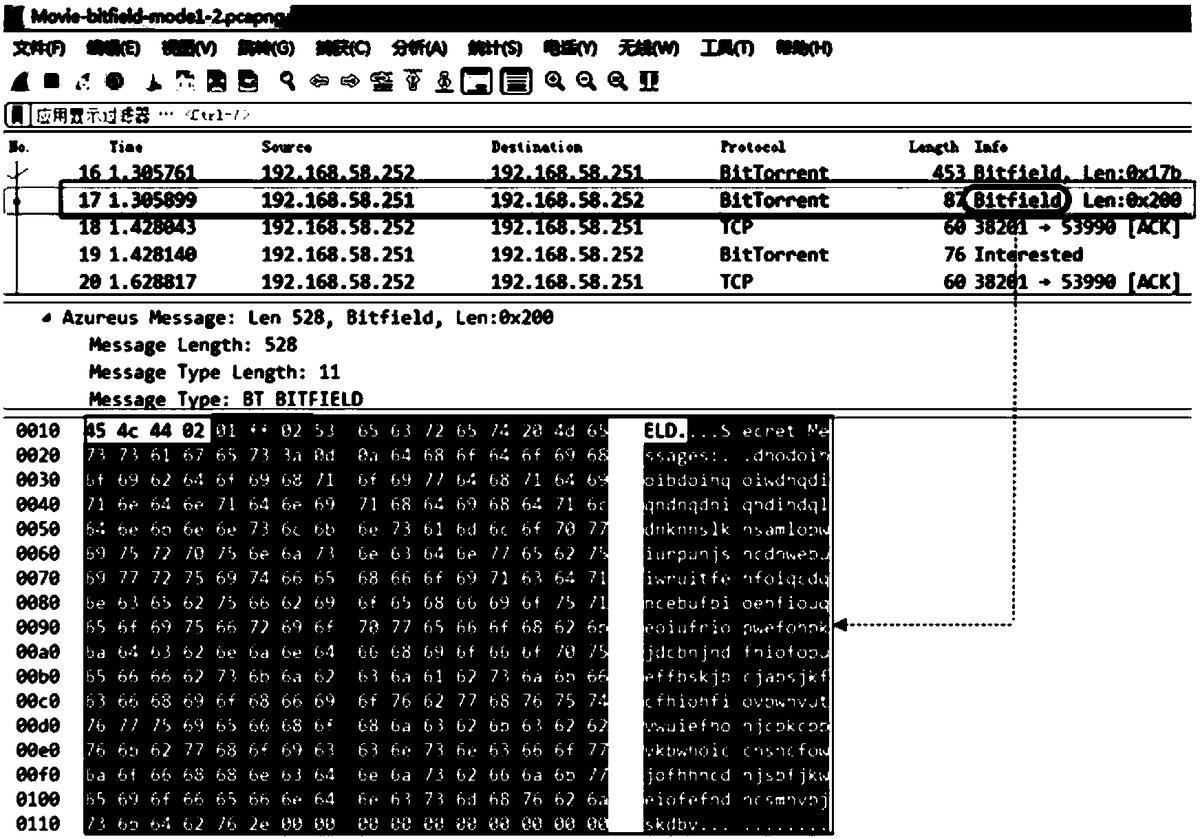

图5本发明单一链路模式下的隐写bitfield消息;

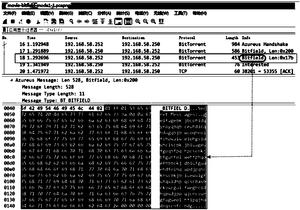

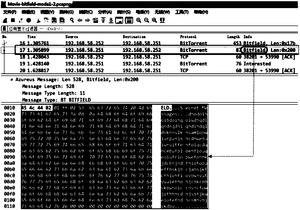

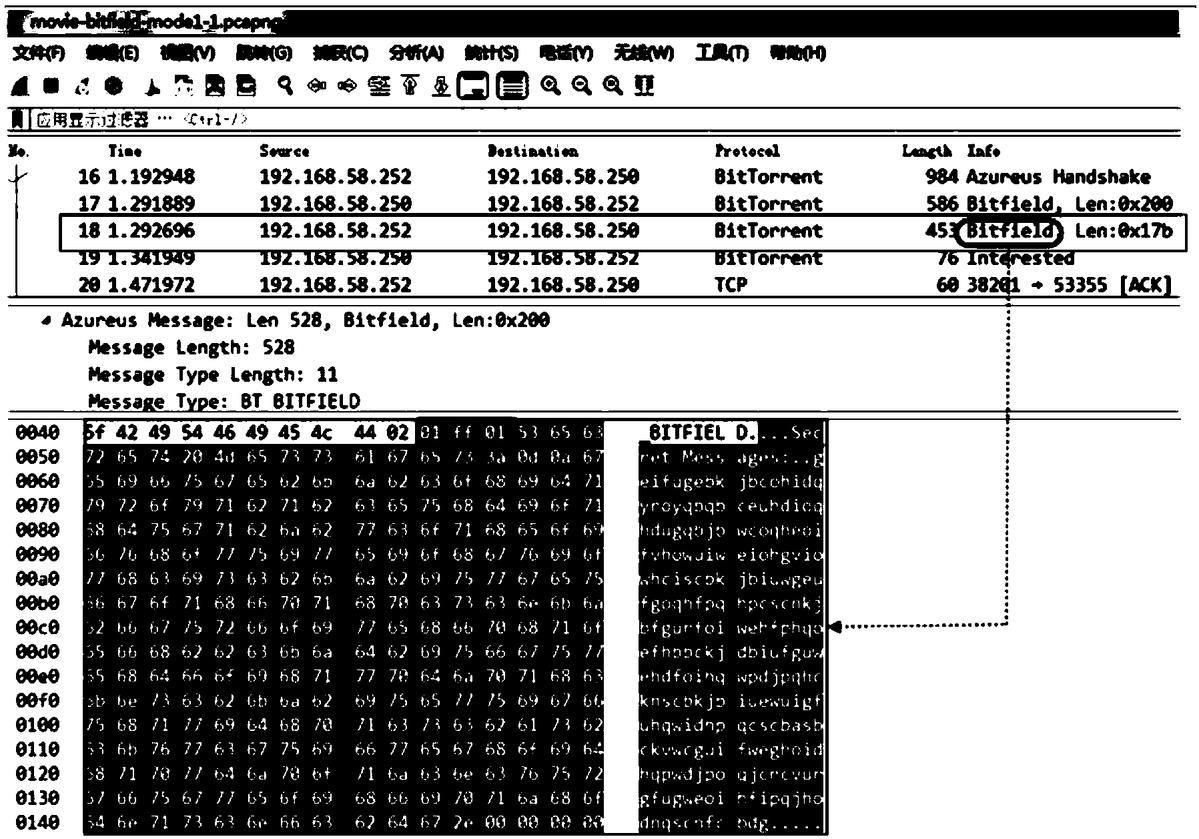

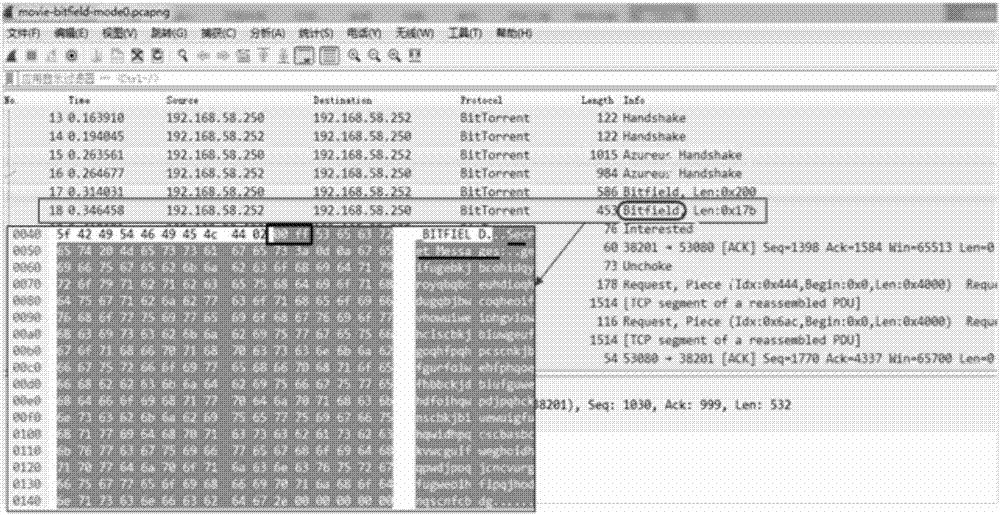

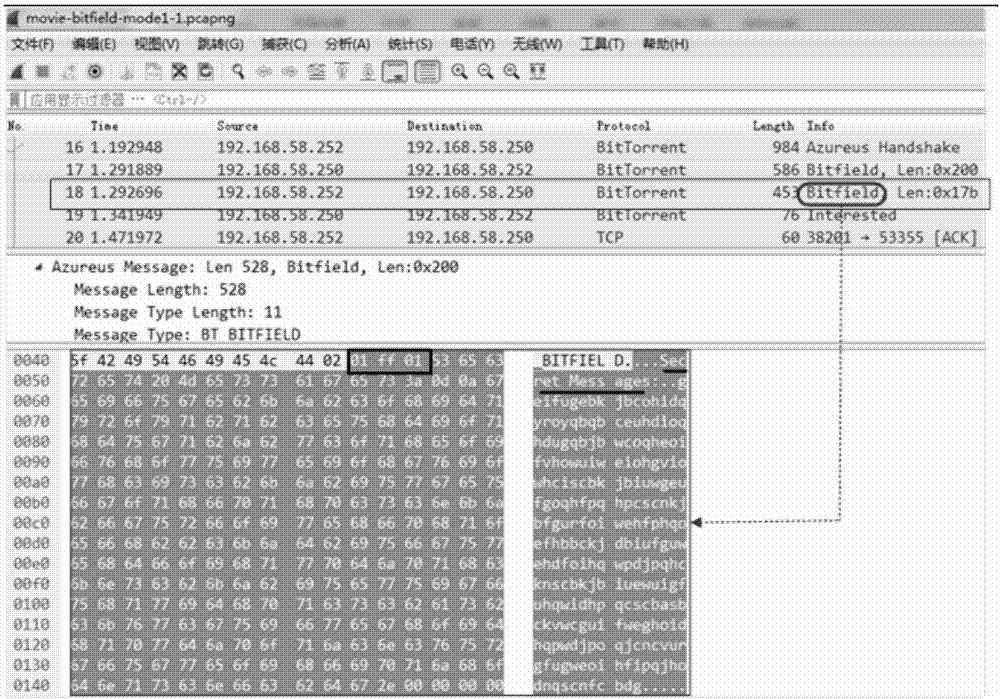

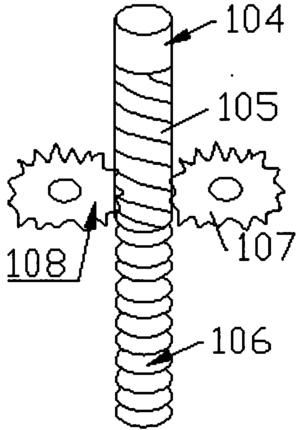

图6本发明多链路模式下Peer节点1发送的协同隐写bitfield消息;

图7本发明多链路模式下Peer节点2发送的协同隐写bitfield消息。

具体实施方式

现在结合附图对本发明作进一步详细的说明。这些附图均为简化的示意图,仅以示意方式说明本发明的基本结构,因此其仅显示与本发明有关的构成。

本网络隐蔽通信方法及系统的工作原理如下:为了使秘密信息的嵌入不给原系统引入异常而影响正常通信,即在BT文件共享的固有通信模式下,利用协议冗余来设计本发明相关的隐写方法。

本发明在对BitTorrent协议深度分析的基础上,利用Peer节点交互位图信息过程中,BT通信系统对bitfield消息的内容无准确性验证机制这一特点,采用格式化的方式将秘密信息嵌入bitfield字段中,并根据秘密信息的传输数据量设计了两种隐写模式,以供灵活选择,其隐蔽通信模型如图1所示。下面结合附图描述隐蔽通信的具体过程:

实施例1

本实施例1提供了一种网络隐蔽通信方法,包括如下步骤:

步骤S1,确定隐写模式,并选择共享文件;

具体的,隐蔽通信发送方根据秘密信息的传输量(数据量)确定隐写模式,并选择合适大小的共享文件。

步骤S2,通过明信道传递共享文件的关键信息;

具体的,隐蔽通信发送方通过明信道向隐蔽通信接收方传递共享文件的关键信息。其中,明信道例如但不限于采用电子邮件、即时通信软件、社交网站等平台。

步骤S3,通过相应Peer节点建立TCP链接;

具体的,隐蔽通信全部节点利用指定BT客户端软件向Tracker服务器请求同一文件资源,并与反馈列表中的所有Peer节点建立TCP链接。

步骤S4,将秘密信息隐藏发送;

具体的,隐蔽通信全部节点采用预定机制进行身份认证后,隐蔽通信发送方根据所选隐写模式,将秘密信息隐藏在位图bitfield消息中并发送。

并且,所述网络隐蔽通信方法还包括:

步骤S5,隐蔽通信接收方提取秘密信息;以及

步骤S6,当秘密信息传输完毕后,隐蔽通信节点仍继续进行正常的消息协商和文件块交互。

进一步,所述隐写模式包括单一链路隐写和多链路协同隐写。由于在正常通信中,bitfield消息仅在双方Peer节点进行文件块交互共享的整个过程出现一次,即“握手”完成之后立刻发送一次。因此,在两节点的单次通信中,可传输的秘密信息量是有限的;如需传输较大数据量的秘密信息,可利用P2P网络多节点同时参与资源共享的特点,采取多节点协同方式,共同完成秘密信息的传输任务。据此,根据秘密信息传输量差异,分为两种隐写模式。下面结合附图2、3和4,详细描述具体隐写方法:

其中,关于隐写模式具有如下两种实施方式如下:所述隐写模式包括单一链路隐写模式、多链路协同隐写模式。

关于所述单一链路隐写模式,即在单一链路模式中,仅隐蔽通信发送方、隐蔽通信接收方作为两个Peer节点参与隐蔽通信,且当秘密信息量较少时(如传输密钥、参数协商等),可采用该模式,具体方法如下:

将位图信息中字段格式化分解为四个部分,如图2所示。并假设该字段长度为X字节,其中

第一部分为隐写模式mode,该值为0时表示工作在单一链路隐写状态,占一个字节大小;

第二部分为秘密信息长度s_len,设为L字节;

第三部分为L字节大小的秘密信息内容secret_info;

第四部分为替换后剩余的原字段内容,长度为X-L-2字节,且满足L+2≤X;

隐蔽通信发送方适于根据以上约定格式,将秘密信息替换原位图信息中的bitfield字段值,且隐蔽通信接收方适于按约定格式提取秘密信息;以及

隐蔽通信节点需根据秘密信息传输字节数L选择合适文件,所选共享文件File的大小应满足的条件如公式(1)所示:

sizeof(File)≥[(L+2)*8*M]/106 (1);

其中sizeof函数表示文件大小,其单位为GB;M表示文件分块的大小,单位为KB/块。

关于所述多链路协同隐写模式,即当所需传输的秘密信息数据量较大时,隐蔽通信双方节点不可采用多次发送bitfield消息的方式,而应采用多链路协同隐写模式。该模式下,下载同一资源的多个隐蔽通信节点共同参与秘密信息的传递,其协同隐写过程如图3所示,具体方法如下:

将位图信息中字段进分解为五个部分,如图4所示,假设该字段长度为X字节:

第一部分为隐写模式mode,工作在多链路隐写状态时该值为1;

第二部分为秘密信息分块长度s_len,设为L字节;

第三部分为秘密信息分块索引号index,该值从1开始;

第四部分为秘密信息分块内容s_block;

第五部分是替换后剩余的原字段内容,长度为X-L-3字节,须满足L+3≤X。

隐蔽通信发送方按照L字节/块,将秘密信息分为n块,记为s_block(i),其中i为分块索引号,且有i=1,2,...,n;需要隐蔽通信发送方,即n个Peer节点共同发送秘密分块,且分别与隐蔽通信接收方建立连接,形成n条隐信道链路;

每个Peer节点根据以上约定格式,将所负责的秘密信息分块s_block(i)嵌入bitfield字段;隐蔽通信接收方根据约定格式,分别解析出各分块内容,并按照索引号对分块进行排序,以获得完整秘密信息secret_info,如公式(2)所示:

实施例2

在实施例1基础上,本实施例2还提供了一种网络隐蔽通信系统,包括:

至少一个隐蔽通信发送方,一个隐蔽通信接收方;其中

所述隐蔽通信发送方根据秘密信息的传输量确定隐写模式,并选择合适大小的共享文件,并通过明信道向隐蔽通信接收方传递共享文件的关键信息,通过相应Peer节点建立TCP链接,将秘密信息隐藏发送。

本实施例2中关于通过明信道向隐蔽通信接收方传递共享文件的关键信息,通过相应Peer节点建立TCP链接,将秘密信息隐藏发送的工作过程参见实施例1的相关论述。

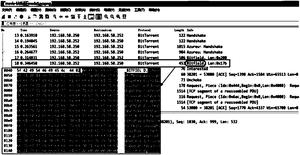

在实施例1和实施例2基础上,利用Wireshark抓包软件捕获了隐蔽通信节点间的数据包,部分结果如附图5、6所示。其中,图5为单一链路模式下的隐写bitfield消息;图6和图7为多链路模式下的协同隐写bitfield消息,本实施例中,Peer节点1和节点2分别向节点3发送部分秘密信息,共同完成隐蔽通信,其中图6、图7分别显示了Peer节点1和节点2发送至节点3的含密bitfield字段值。从结果中可以验证,本发明所述隐蔽通信方法能够实现两种模式下秘密信息的安全传输,并且对bitfield消息的改动并未影响正常通信,仍顺利进行了后续消息的交互。此外,多链路协同隐写模式下,参与隐蔽通信节点的数量可根据实际秘密信息传输量决定,而不限于本实施例中所给出的情况。

以上述依据本发明的理想实施例为启示,通过上述的说明内容,相关工作人员完全可以在不偏离本项发明技术思想的范围内,进行多样的变更以及修改。本项发明的技术性范围并不局限于说明书上的内容,必须要根据权利要求范围来确定其技术性范围。

价值度评估

价值度评估

技术价值

经济价值

法律价值

0 0 059.0分

0 50 75 100专利价值度是通过科学的评估模

型对专利价值进行量化的结果,

基于专利大数据针对专利总体特

征指标利用计算机自动化技术对

待评估专利进行高效、智能化的

分析,从技术、经济和法律价值

三个层面构建专利价值评估体

系,可以有效提升专利价值评估

的质量和效率。

总评:59.0分

该专利价值中等 (仅供参考)

本专利文献中包含【2 个实施例】、【2 个技术分类】,从一定程度上而言上述指标的数值越大可以反映出所述专利的技术保护及应用范围越广。 【专利权的维持时间9 年】专利权的维持时间越长,其价值对于权利人而言越高。

技术价值 33.0

该指标主要从专利申请的著录信息、法律事件等内容中挖掘其技术价值,专利类型、独立权利要求数量、无效请求次数等内容均可反映出专利的技术性价值。 技术创新是专利申请的核心,若您需要进行技术借鉴或寻找可合作的项目,推荐您重点关注该指标。

部分指标包括:

授权周期(发明)

8 个月独立权利要求数量

2 个从属权利要求数量

7 个说明书页数

6 页实施例个数

2 个发明人数量

3 个被引用次数

0 次引用文献数量

0 个优先权个数

0 个技术分类数量

2 个无效请求次数

0 个分案子案个数

0 个同族专利数

0 个专利获奖情况

无保密专利的解密

否经济价值 7.0

该指标主要指示了专利技术在商品化、产业化及市场化过程中可能带来的预期利益。 专利技术只有转化成生产力才能体现其经济价值,专利技术的许可、转让、质押次数等指标均是其经济价值的表征。 因此,若您希望找到行业内的运用广泛的热点专利技术及侵权诉讼中的涉案专利,推荐您重点关注该指标。

部分指标包括:

申请人数量

1申请人类型

院校许可备案

0 次权利质押

0 次权利转移

0 个海关备案

否法律价值 19.0

该指标主要从专利权的稳定性角度评议其价值。专利权是一种垄断权,但其在法律保护的期间和范围内才有效。 专利权的存续时间、当前的法律状态可反映出其法律价值。故而,若您准备找寻权属稳定且专利权人非常重视的专利技术,推荐您关注该指标。

部分指标包括:

存活期/维持时间

9法律状态

有权-审定授权

苏公网安备 32041202001399号

苏公网安备 32041202001399号

loading...

loading...